z nowymi badaniami Bitdefender, więcej niż 1% spośród 420.646 aplikacji na Google Play zostało skradzionych od innych programistów i ponownie zaprojektowane dla nielegalnych zysków. Badanie pokazuje, że aplikacje przesłane przez 2140 sprawdzonych programistów jest w ponad 90% identycznych z pracami innych programistów w oficjalnym sklepie Android.

Żeby zakwalifikować coś jako kopię, dwa kawałki oprogramowania muszą się pokrywać w ponad 90 % kodu bez tzw. bibliotek kodu - bitów, które mogą być legalnie używane przez wielu programistów. Na przykład, reklama SDK to kod biblioteki (library code) lub część kodu, który może być używany w innych aplikacjach do wyświetlania reklam.„Te duplikaty lub przepakowane aplikacje nie powinny być mylone z różnymi wersjami aplikacji", powiedział strategiczny szef bezpieczeństwa Bitdefender Cătălin Cosoi. "Tu chodzi o programistę, który bierze aplikację, zmienia jej kod, dodaje agresywne reklamy SDK lub inne nadajniki, a następnie zmienia układ i rozpowszechnia je jako własną.”

Spośród 420.646 badanych aplikacji, ponad 5077 APKs* zostało skopiowanych z innych aplikacji w Google Play. Niektórzy dostarczyli dodatkowe moduły, które radykalnie zmieniły sposób, w jaki działa zainstalowana na urządzeniu aplikacja. Niektóre z tych aplikacji zawierają dodatkowe funkcje, które są używane do pozyskiwania dostępu do lokalizacji, do wycieku ID urządzenia lub podłączenia do mediów społecznościowych, takich jak Facebook i Twitter.

*Android Package – paczka z aplikacją.

Prepakowanie i APKi

Zgodnie z założeniem, aplikacje Android mogą być zdemontowane, modyfikowane i ponownie zamontowane, aby oferować nowe funkcje. W ten sposób atakujący może łatwo ukraść APK ze sklepu Google Play przekształcić ją w kod, modyfikować i rozpowszechniać jako własny.

Większość zmian dodaje nową reklamę SDK w przepakowanej aplikacji lub zmienia identyfikator reklamodawcy z oryginalnej aplikacji, więc przychody uzyskane poprzez platformy reklam zostaną przekierowane od pierwotnego autora do osoby, która splagiatowała jego pracę.

Inne modyfikacje dodają dodatkowe moduły reklamowe, aby zebrać więcej danych od użytkownika niż planował początkowy programista. Co więcej, jeśli programista zbiera początkowo tylko UDID’s* i adresy e-mail, splagiatowana aplikacja może być rozbudowana, aby umieszczać ikony ekranowe, spamować pasek powiadamiania itd, aby zmaksymalizować dochody porywacza.

Główne zmiany w przepakowanych aplikacjach:

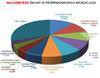

Powyższy rysunek pokazuje, co najczęściej dodają wydawcy do przepakowanych aplikacji. 7,76% zmian w przepakowanych aplikacjach umożliwiają nieautoryzowanym osobom wykonywanie połączeń telefonicznych z urządzenia przenośnego, a 7,25% pozwala czytać historię połączeń. Podczas gdy niektóre aplikacje mogą legalnie mieć dostęp do danych z telefonu i wyraźnie poprosić o zgodę właściciela, twórcy innych nie mają wyraźnej potrzeby zapytania o zgodę użytkownika. Uprawnienia, które pozwalają aplikacjom na wysyłanie SMS-ów sumują się do 3,15%, podczas gdy niektóre aplikacje mogą nawet czytać listy kontaktów i mają dostęp do zdjęć.

Po wprowadzeniu tych zmian w pierwotnej aplikacji, plagiator ustawia profil programisty w Google Play, ładuje zmodyfikowane APKs i czeka aż użytkownicy zainstalują aplikację.

Airpush, Apperhand, InMobi, Leadbolt i Jumptap to najczęściej używane SDK reklamowe (wymienione wg częstotliwości używania), które zostały znalezione w badanych ponownie zapakowanych aplikacji, wg badań Bitdefender.

Zamiast wydawać tysiące lub setki tysięcy dolarów na rozwój, testowanie i wprowadzanie do obrotu aplikacji żeby na niej zarabiać, plagiatorzy obierają drogę, która zajmuje mniej czasu i jest mniej kosztowna oraz wymaga mniejszych nakładów, wystarczy wykraść udaną aplikację na koszt oryginalnego programisty.

Szkody związane z kradzieżą występują zarówno dla konsumentów jak i programistów.

Aplikacje mobilne social media, takie jak Facebook i Twitter mają setki milionów instalacji - co zwróciło uwagę plagiatorów. Znaleźliśmy kilka duplikatów oryginalnych aplikacji, które oferują dokładnie te same funkcje, co oryginalne, z wyjątkiem kolorów i tła. Ze względu na popularność oryginalnych aplikacji, kopie naśladowców Facebook i Twitter również cieszą się dużą popularnością - instalacja od 10.000 do 50.000 każdej z nich.

Niektórzy plagiatorzy zarabiają poprzez dodanie dodatkowej reklamy SDK do oryginalnego kodu i zapakowanie go w zupełnie nowej aplikacji. W ten sposób oszustwa programisty przekierowują korzyści z twórców oryginalnych aplikacji do własnej kieszeni, co ma wpływ na zwrot inwestycji, a nawet może zniechęcić małego programistę do wydania nowej wersji aplikacji.

Ten rodzaj kradzieży, wpływa również na konsumenta końcowego: podczas gdy legalny programista stara się chronić reputację swojej pracy i salda przychodów z reklam, z jak najmniejszą ingerencją w życie prywatne klientów, plagiatorzy mają mniej skrupułów próbują dostać się do profilu użytkowników i ich urządzeń. Co więcej, klient przepakowanych aplikacji nie otrzymuje aktualizacji ani wsparcia od twórców plagiatów.

Nieobliczalne straty z działalności gospodarczej

Rzeczywisty wpływ finansowy plagiatu na programistę jest trudny do obliczenia, jak przy wszystkich przypadkach naruszenia praw własności intelektualnej. Jednak wydaje się, że przychody plagiatorów zebrane z kradzieży aplikacji są dość motywujące, aby utrzymać je w grze: jako, że ta praktyka nie jest tolerowana przez Google Play, wykrycie automatycznie powoduje wygaśnięcie związanego konta programisty.

Ponieważ konto programisty kosztuje jednorazowo $25, plagiatorzy muszą stale wydawać pieniądze na tworzenie nowych kont, które będą dystrybuować fałszywe aplikacje dopóki aktualne nie zostaną zgłoszone i zamknięte ponownie. Jednak te konta są zawieszane prawie codziennie, dodając koszt do miesięcznych wydatków plagiatora - koszty, które są niewątpliwie pokrywane pieniędzmi, które uzyskują z oszustw - inaczej biznes nie byłby w ogóle opłacalny.

Studium przypadku

Po tworzeniu profilu przepakowanych wersji gry Riptide GP2 Vector Unit, Bitdefender zauważył, że kopie pozwalają na dostęp sieci reklamowych, zbierają i wysyłają wrażliwe dane.

Oryginalna aplikacja kosztuje około 3$. W tygodniu, cztery różne kopie pojawiły się w Google Play. Trzy zniknęły natychmiast, ale czwarta jest jeszcze w sklepie.

* Thief – Ware – żargonowe określenie oprogramowania wykradającego dane z komputera użytkownika i przesyłającego je na serwer autora programu.

** UDID – unikalny identyfikator użytkownika, który pozwala reklamodawcom zbierać szczegółowe informacje o posiadaczu Androida. Dzięki temu identyfikatorowi twórcy aplikacji i reklamodawcy mogą stworzyć pełen profil użytkownika, dowiedzieć ile ma lat, gdzie mieszka i gdzie był i gdzie się wybiera.

Link do strony artykułu: https://blog.wirtualnemedia.pl/centrum-prasowe/artykul/12-sklepu-google-play-to-oprogramowanie-thief-ware